Zero Trust como implantar o zero trust com Microsoft 365

Faala pessoal, 100%?

A quantidade de dispositivos móveis acessando dados corporativos e o aumento exponencial de pessoal que trabalham remotamente vem chacoalhando a vida dos especialistas em cybersec a um tempinho. A evolução no formato de trabalho trouxe o desafio de prover segurança a dados corporativos, além da fronteira das empresas. O que antes um firewall e um AV dava conta, hoje em dia, não dá “nem pro cheiro”.

Tendo toda essa problemática em mente, a “solucionática”, com diria Dadá Maravilha, passou a ser considerar a identidade como ponto crucial de gerenciamento e proteção, visto que a segurança de perímetro, já havia ficado obsoleta, e daí que surge o termo “Zero Trust”.

O que é Zero Trust?

O temo que hoje é super popular não dá nome a uma solução em si, mas a um conjunto de práticas que visa aumentar sua postura de segurança localmente e na internet (cloud). O modelo tem como premissa a frase: Nunca confie, sempre verifique. Tendo isso como base, uma solução baseada em Zero Trust assume que não é possível garantir que um device ou usuário é/são confiáveis usando única e exclusivamente sua localização (perímetro). É preciso garantir formas de verificação explicita de que o usuário X, é de fato o X e não o Z. Para se atingir esse nível é preciso, como já disse um pouco antes, deixar de focar no perímetro e focar na identidade, que vai muito além dos limites que seu firewall protege!

O NIST publicou em 2020 um paper bem bacana falando sobre o modelo Zero Trust. Nele, os autores defendem que uma solução deve focar em proteger recursos como ativos, serviços, contas, fluxos de trabalho, contas de rede e outros, não apenas segmentos de rede, visto que estes deixaram de ser a principal preocupação em um ambiente protegido.

Existem três princípios no modelo:

- Verifique Explicitamente: Sempre autorize e autentique baseado em todas as informações disponíveis

- Use o menor privilégio de acesso possível: Não dê permissão além da necessária. Siga a ideia do JIT/JEA (Just-in-time / Just-enough-access)

- Assuma que brechas existem: Garanta, sempre que possível, criptografia de ponta a ponta e recursos para evitar movimentação lateral

Quando os três pontos, em teoria, atingimos o objetivo proposto pelo modelo. Obviamente, cenários corporativos mudam com frequência e ajustes devem ser feitos para que maturidade de segurança do ambiente se ajuste as mudanças e não seja reduzida com o passar do tempo.

Sugiro a leitura do paper na íntegra pra mais detalhes.

Zero Trust e Microsoft 365

Agora que já entendeu (espero que sim) a ideia base do modelo Zero Trust, a pergunta que fica é: como o M365 pode te ajudar a atingir esse objetivo?

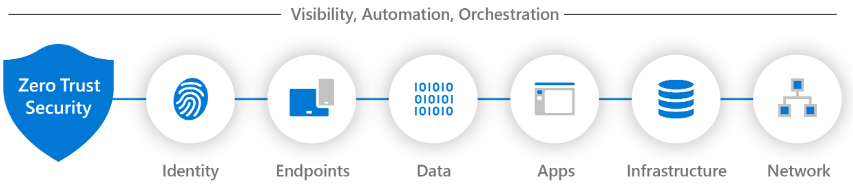

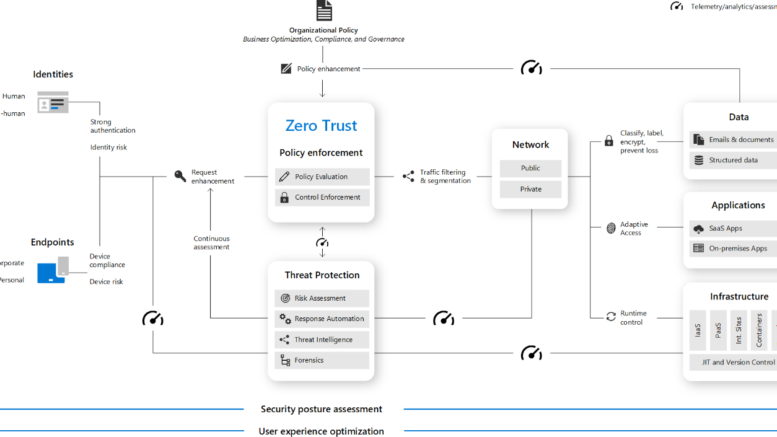

Bom, existe “N” recursos que podem e se encaixam em um modelo de implementação Zero Trust! A Microsoft entende e leva em consideração 6 grandes áreas que geram “sinais” e devem ser consideradas em seu plano de implantação

Cada ponto apresentado na imagem acima é um pequeno mundo a ser analisado e considerado. Claro que nem sempre todos os pontos acima serão encontrados em todos os ambientes, cada caso é um caso. O importante é saber que a nave mãe consegue te apoiar em todos eles, da identidade a rede local.

E como posso dar os primeiros passos rumo ao Zero Trust, usando Microsoft 365?

Nada melhor do que mão na massa, certo? Então, vou deixar três recursos que vão te ajudar na missão Zero Trust. Vamos considerar um cenário simples, com licenciamento nível Business.

- MFA – Duplo fator de autenticação

- Acesso Condicional – O core do Zero Trust. Esse recurso será um de seus melhores amigos na missão Zero Trust, com ele é possível analisar vários sinais e liberar ou não o acesso baseado nos resultados encontrados

- Endpoint Manager/Intune – Esse cara lhe dará condições de gerenciar dispositivos corporativos que estejam fora da rede da empresa

As três soluções acima, se bem configuradas e ajustadas a seu ambiente, vão garantir um nível segurança maduro a seu ambiente e dados corporativos.

A configuração de cada um varia de acordo com a necessidade de cada ambiente, mas é claro que trarei alguns artigos mostrando como configurá-los, na prática.

Para cenários mais avançados que possuem licenciamento Entreprise, incluiria na lista mais 3 recursos:

- Azure AD Password Protection – Recuso que permite a criação de uma lista de senhas banidas, além de utilizar uma lista global da msft. Protege tanto cloud quanto OnPrem

- Azure AD Identity Protection – Recurso analisa a fundo localidade do login, IP utilizado para login, vazamento de credenciais, viagem atípica e alguns outros.

- SSPR – Portal de reset de senha para usuários, via cloud

Conclusão

Zero Trust é o presente e futuro da segurança em nuvem. Entender como funciona e como atingir o modelo sugerido fará uma diferença gigantesca pra você enquanto profissional e para os ambientes que você gerenciará.

Estude a fundo as possibilidades e cole aqui pois falaremos bastante sobre o tema!

Espero que tenha te ajudado! Grande abraço \,,/

Faça o primeiro comentário a "Zero Trust com Microsoft 365 – O início"